1. So What

Xen -> 오픈소스 하이퍼바이저 중 하나로 하드웨어 위의 Type1의 형태 또는 베어 메탈 형ㅌ채의 가상화 기술을 의미한다.

Xen은 CPU,Memory, Interrup 등을 직접으로 다루고, 물리 리소스를 추상화하여 가상화 된 리소스를 가상화 머신에게 제공한다.

Xen 하이퍼바이저는 장치(Device)에 대한 처리는 직접 수행하지 않는 대신 장치를 관리하는 특권(Privilege)이 있는 가상 머신인 도메인 0에게 이러한 역할을 일임한다. 사용자 모드에 있는 어플리케이션이 커널의 기능을 이용할 수 있도록 커널이 시스템콜(syscall)을 제공하는 것처럼 도메인0이 하이퍼바이저의 기능을 요청하기 위해 하이퍼콜(hypercall)을 사용하고, 하이퍼 바이저가 도메인을 요청하기 위해 업콜(upcall)을 수행한다. Xen 하이퍼바이저를 통해서는 크게 반가상화와 하드웨어 지원 가상화가 가능하다.

[ 도메인이란? ]

도메인은 Xen환경에서 동작하고 있는 가상머신을 말한다. 도메인은 크게 도메인0과 도메인 U 2가지로 나뉘어지는데, 도메인 0은 실제 물리 장치로 접근가능하며, 다른 도메인을 관리하는 특권이 있는 도메인이며, 도메인 U는 특권이 없는 나머지 도메인을 의미한다. 도메인 0은 Xen을 부팅시키면 실행되는 첫 번째 도메인으로 일반적으로 Linux를 사용하지만 NetBSD나 FreeBSD와 같은 다른 운영체제도 사용할 수 있다. 도메인 0은 다른 도메인을 관리하기 위해 도메인의 생성, 파기 및 설정을 위한 인터페이스를 제공하는 ToolStack을 가지고 있고, 장치를 집접 관리하고 다른 도메인 간에 장치를 공유하는 역할을 한다.

[ Type1 vs Type2 하이퍼바이저 ]

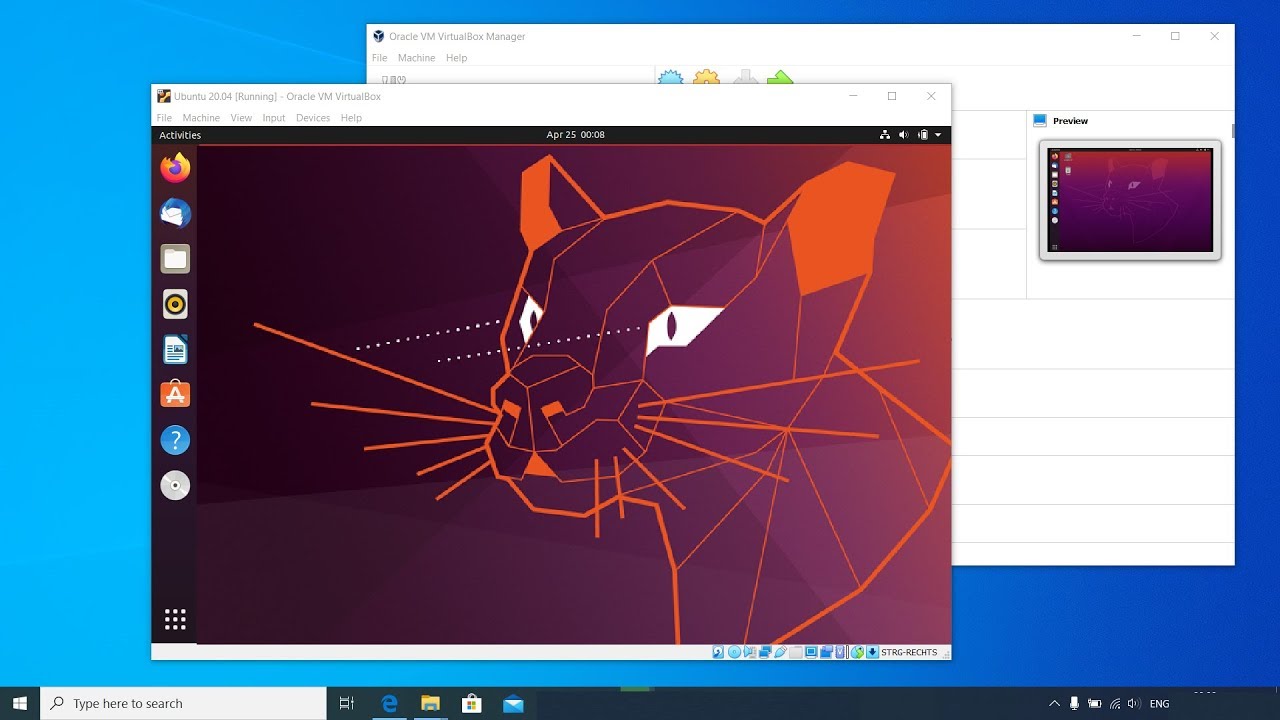

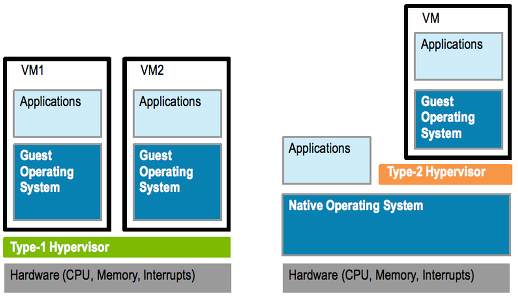

가상화에서 '게스트 운영체제'는 가상화 대상이 되는 시스템을 의미하며, '호스트 운영체제'는 가상화 프로그램을 실행하는 즉, 가상화가 되지 않은 실제 운영체제를 의미한다. Type1 하이퍼바이저의 경우 호스트 운영체제가 존재하지 않으며, 대표적으로 Xen이 있다. Type2 하이퍼바이저는 호스트 운영체제에서 가상화 프로그램을 실행하여 게스트를 실행하는 방식으로 VirtualBox, VMware 등이 있다.

예를 들어, Type1 하이퍼바이저인 Xen을 사용하여 우분투를 가상화하면 바로 우분투가 실행되지만, 우리가 윈도우에서 Type2 하이퍼바이저를 활용하는 VirtualBox를 실행한다고 하면 아래의 그림과 같이 윈도우에서 VirtualBox 프로그램을 통해 우분투가 실행된다.